nginx (enjin x) is 'n oopbron, eenpersoon-omgekeerde proxy- en posproxy-bediener, sowel as 'n hoëprestasie- en liggewigweb (HTTP) bediener vir Linux, BSD en Windows bedryfstelsels. Dit word deur sy ontwikkelaar beskryf as 'n plus vir sendingkritieke omgewings.

Funksies in 'n oogopslag

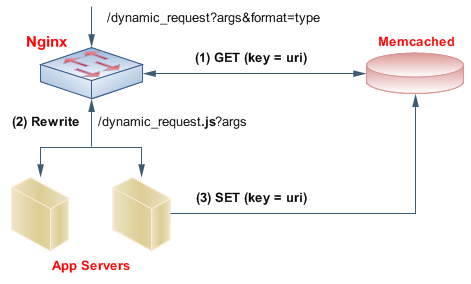

Belangrike hoogtepunte sluit in versnelde omgekeerde proxying met caching, versnelde ondersteuning met die caching van SCGI, FastCGI, jousgi en memcached-bedieners, 'n modulêre argitektuur, sowel as TLS SNI en SSL-ondersteuning.

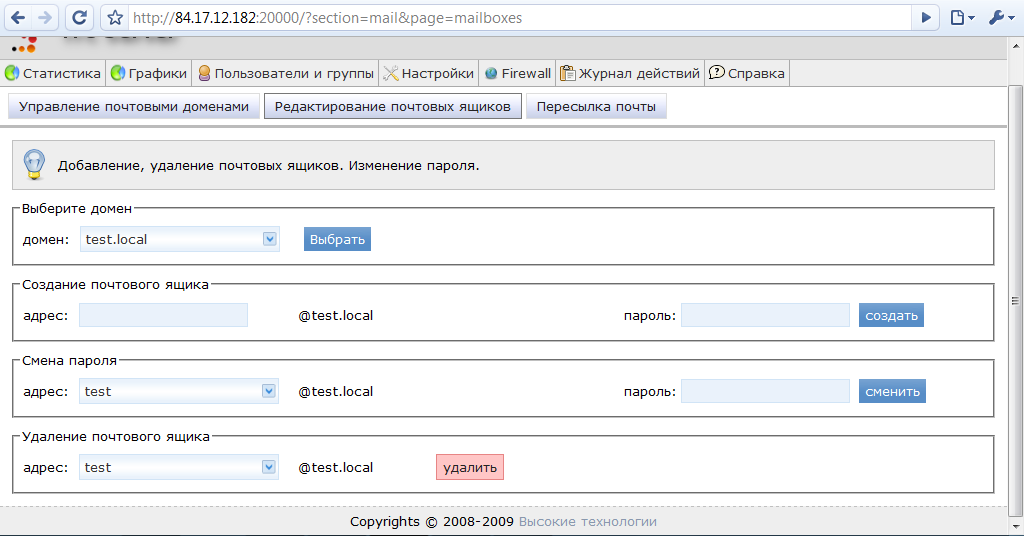

Die pos proxy server bied ondersteuning vir SSL (Secure Sockets Layer), STLS, STARTTLS versleutelde protokolle, verskeie verifikasie metodes vir IMAP, POP3 en SMTP, gebruiker herleiding na 'n POP3 of IMAP bedieners, sowel as gebruikers verifikasie en verbinding herleiding . Onder ander interessante kenmerke kan ons ondersteuning vir kqueue, sendfile, File AIO, DIRECTIO, aanvaar-filters, en nog baie meer noem.

Dit kan verskeie SSI-insluite op dieselfde tyd verwerk, binne 'n enkele webblad, as hulle deur FastCGI of proxied bedieners beheer word. Daarbenewens ondersteun die HTTP-bediener-gedeelte van die program die validering van HTTP-verwyser, MP4 en FLV-streaming, ingebedde Perl, reaksietempo beperking, herleiding vir 3xx-5xx foutkodes, asook ondersteuning vir pyplyn en hou-lewende verbindings.

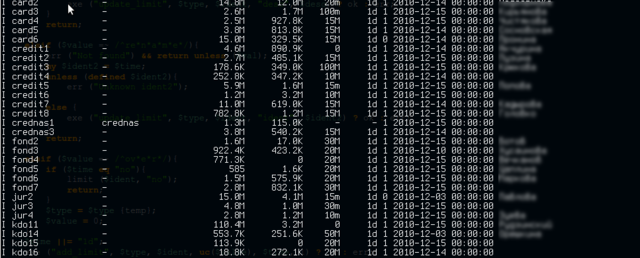

Servers beide indeks en statiese lêers

Die sagteware kan beide indeks- en statiese lêers bedien, gebruikers bied fouttoleransie en eenvoudige lasbalansering, verskeie filters soos XSLT, gzipping, SSI, beeldtransformasie, chunked response en byte.

Omdat dit 'n maklike, logiese en buigsame opset bied, gebruik verskeie bekende webwerwe die nginx-sagteware om hul gebruikers van hoë gehalte en unieke inligting te voorsien. Onder hierdie kan ons Wordpress.com, Netflix, en FastMail.FM noem.

Ondersteunde bedryfstelsels

Op die oomblik is nginx suksesvol getoets op Linux 2.2-3 (32-bis), Linux 2,6-3 (64-bis), FreeBSD 3-10 (32-bis), FreeBSD 5-10 (64- bietjie), Solaris 9 (32-bis), Solaris 10 (32-bis en 64-bis), AIX 7.1 (PowerPC), HP-UX 11.31 (IA64), Mac OS X (PowerPC en 32-bis), Windows XP , en Windows Server 2003.

Wat is nuut in hierdie weergawe:

- nginx-1.12.0 stabiele weergawe is vrygestel met nuwe funksies en foutoplossings vanaf die 1,11 .x hoofletter tak - insluitend veranderlikes ondersteuning en ander verbeterings in die stroom module, HTTP / 2 fixes, ondersteuning vir verskeie SSL sertifikate van verskillende tipes, verbeterde dinamiese modules ondersteuning, en meer.

Wat is nuut in weergawe:

- nginx-1.12.0 stabiele weergawe is vrygestel funksies en foutoplossings van die hoofletter van 1.11.x - insluitend veranderlikesondersteuning en ander verbeteringe in die stroommodule, HTTP / 2-regstellings, ondersteuning vir verskeie SSL-sertifikate van verskillende tipes, verbeterde dinamiese modulesondersteuning en meer.

Wat is nuut in weergawe 1.8.1:

- Sekuriteit: 'n ongeldige wyserbespreking kan voorkom tydens DNS-bedienerresponsverwerking as die 'resolver' Direksie is gebruik, wat toelaat dat 'n aanvaller wat UDP-pakkies van die DNS-bediener kan smee om segmenteringsfout in 'n werkerproses te veroorsaak (CVE-2016-0742).

- Sekuriteit: gebruik-na-vrye toestande kan voorkom tydens CNAME-responsverwerking as die "resolver" richtlijn is gebruik, wat toelaat dat 'n aanvaller wat die naam resolusie kan aktiveer om segmenteringsfout in 'n werkerproses te veroorsaak of moontlik 'n ander impak het (CVE-2016-0746).

- Sekuriteit: CNAME-resolusie is onvoldoende beperk as die "resolver" 'n Aanwyser is gebruik, wat 'n aanvaller toelaat wat arbitrêre naamresolusie kan veroorsaak om oormatige hulpbronverbruik in werkerprosesse te veroorsaak (CVE-2016-0747).

- Bugfix: die "proxy_protocol" parameter van die "luister" aanwysing het nie gewerk as dit nie in die eerste "luister" gespesifiseer is nie aanwysing vir 'n luisterbus.

- Bugfix: nginx kan dalk nie op sommige ou Linux-variante begin nie; die fout het verskyn in 1.7.11.

- Bugfix: 'n segmenteringsfout kan in 'n werkerproses voorkom as die 'try_files' en "alias" riglyne is gebruik binne 'n plek wat deur 'n gereelde uitdrukking gegee word; Die fout het verskyn in 1.7.1.

- Bugfix: die "try_files" aanwysing binne 'n geneste plek wat deur 'n gereelde uitdrukking gegee word, het verkeerd gewerk as die 'alias' Direksie is in die buitenste plek gebruik.

- Bugfix: 'header reeds gestuur' waarskuwings kan in logboeke verskyn wanneer die kas gebruik word; Die fout het verskyn in 1.7.5.

- Bugfix: 'n segmenteringsfout kan in 'n werkerproses voorkom as verskillende ssl_session_cache-instellings in verskillende virtuele bedieners gebruik is.

- Bugfix: die "verval" Riglyne sal dalk nie werk wanneer veranderlikes gebruik word nie.

- Bugfix: as nginx met die ngx_http_spdy_module gebou is, was dit moontlik om die SPDY protokol te gebruik selfs as die "spdy" parameter van die "luister" Direksie is nie gespesifiseer nie.

Wat is nuut in weergawe 1.8.0:

- Sluit baie nuwe funksies van die 1.7.x hooflyn tak - insluitend die gebruik van die hash load balancing metode, die back-up van SSL-sertifikaat verifikasie, eksperimentele draad poele ondersteuning, proxy_request_buffering en meer.

Wat is nuut in weergawe 1.7.8:

- Verander: nou word die header lyne van die "If-Modified-Since", "If-Range", ens.-versoeke oorgedra na 'n backend terwyl dit geknip word as nginx vooraf weet dat die antwoord sal nie gekak word nie (bv. wanneer proxy_cache_min_uses gebruik word).

- Verandering: nou na proxy_cache_lock_timeout nginx stuur 'n versoek na 'n backend met caching gedeaktiveer; die nuwe riglyne "proxy_cache_lock_age", "fastcgi_cache_lock_age", "scgi_cache_lock_age" en "jousgi_cache_lock_age" spesifiseer 'n tyd waarna die slot vrygestel sal word en 'n ander poging om 'n reaksie te laai, sal gemaak word.

- Verander: die "log_format" Direksie kan nou slegs op http-vlak gebruik word.

- Funksie: die "proxy_ssl_certificate", "proxy_ssl_certificate_key", "proxy_ssl_password_file", "jousgi_ssl_certificate", "jousgi_ssl_certificate_key" en "jousgi_ssl_password_file" riglyne. Dankie aan Piotr Sikora.

- Feature: dit is nou moontlik om oor te skakel na 'n genoemde plek met behulp van 'X-Accel-Redirect'. Dankie aan Toshikuni Fukaya.

- Feature: nou is die "tcp_nodelay" Direksie werk met SPDY-verbindings.

- Eienskap: nuwe riglyne in vim-sintaksprentskrywers. Dankie aan Peter Wu.

- Bugfix: nginx ignoreer die 's-maxage' waarde in die 'Cache-Control' backend response header line. Dankie aan Piotr Sikora.

- Bugfix: in die ngx_http_spdy_module. Dankie aan Piotr Sikora.

- Bugfix: in die 'ssl_password_file' riglyn by die gebruik van OpenSSL 0.9.8zc, 1.0.0o, 1.0.1j.

- Bugfix: alerts "header reeds gestuur" verskyn in logs as die "post_action" aanwysing is gebruik; Die fout het verskyn in 1.5.4.

- Bugfix: waarskuwings "die http-uitvoerketting is leeg & quot; kan in logs verskyn as die "uitstel_uitvoer 0" Direksie is gebruik met SSI sluit in.

- Bugfix: in die 'proxy_cache_lock' riglyn met SSI subrequests. Dankie aan Yichun Zhang.

Wat is nuut in weergawe 1.6.2:

- Sekuriteit: dit was moontlik om SSL-sessies in nie-verwante kontekste te hergebruik as 'n gedeelde SSL-sessie-kas of dieselfde TLS sessie kaartjie sleutel gebruik is vir verskeie "bediener" blokke (CVE-2014-3616). Dankie aan Antoine Delignat-Lavaud.

- Bugfix: versoeke kan hang as resolver gebruik is en 'n DNS-bediener het 'n verkeerde antwoord gegee. Die fout het in 1.5.8 verskyn.

- Bugfix: versoeke kan hang as resolver gebruik is en 'n time-out het tydens 'n DNS-versoek plaasgevind.

Wat is nuut in weergawe 1.6.1:

- Sekuriteit: pyplyn kommando's is nie weggegooi na STARTTLS opdrag in SMTP-proxy (CVE-2014-3556); Die fout het in 1.5.6 verskyn. Dankie aan Chris Boulton.

- Bugfix: die $ uri-veranderlike kan vullis bevat wanneer foute met kode 400 terugkom. Dankie aan Sergey Bobrov.

- Bugfix: in die "none" parameter in die "smtp_auth" direktief; Die fout het in 1.5.6 verskyn. Dankie aan Svyatoslav Nikolsky.

Wat is nuut in weergawe 1.6.0:

- Hierdie stabiele weergawe bevat baie nuwe funksies van die hoofkantoor van 1.5.x. Dit sluit verskeie SSL-verbeteringe, SPDY 3.1-ondersteuning, kasverhoging met voorwaardelike versoeke, aansoekvormmodule en meer.

Wat is nuut in weergawe 1.4.7:

- Sekuriteit: 'n werkerproses terwyl 'n spesiaal vervaardigde versoek deur ngx_http_spdy_module hanteer word, wat moontlik lei tot die uitvoering van arbitrêre kode (CVE-2014-0133). Dankie aan Lucas Molas, navorser by Programa STIC, Fundacion Dr. Manuel Sadosky, Buenos Aires, Argentinië.

- Bugfix: in die "fastcgi_next_upstream" richtlijn. Dankie aan Lucas Molas.

Wat is nuut in weergawe 1.4.6:

- Bugfix: die 'client_max_body_size' Riglyne sal dalk nie werk wanneer u 'n versoekliggaam lees met behulp van 'n dubbele oorskakelingkode nie. Die fout het in 1.3.9 verskyn. Dankie aan Lucas Molas.

- Bugfix: 'n segmenteringsfout kan in 'n werkerproses voorkom wanneer WebSocket-verbindings proxy word.

Wat is nuut in weergawe 1.4.5:

- Bugfix: die $ ssl_session_id-veranderlike bevat 'n volledige sessie wat in plaas van net 'n sessie-id gereël is. Danksy Ivan Ristic.

- Bugfix: kliënt verbindings kan dadelik gesluit wees as uitgestelde aanvaarding gebruik is; Die fout het in 1.3.15 verskyn.

- Bugfix: waarskuwings "zero size buf in output" kan verskyn in logs terwyl proxy; Die fout het in 1.3.9 verskyn.

- Bugfix: 'n segmenteringsfout kan in 'n werkerproses voorkom as die ngx_http_spdy_module gebruik is.

- Bugfix: Proxied WebSocket-verbindings kan direk na handdruk hang as die kies-, poll- of / dev / poll-metodes gebruik is.

- Bugfix: 'n time-out kan voorkom wanneer u die kliënt-versoekliggaam in 'n SSL-konneksie lees met behulp van chunked-oorskakeling.

- Bugfix: geheue lek in nginx / Windows.

Wat is nuut in weergawe 1.4.4:

- In hierdie weergawe word 'n oplossing vir die versoeklyn ontleed kwesbaarheid in nginx 0.8.41 - 1.5.6 ontdek deur Ivan Fratric van die Google Security Team (CVE-2013-4547).

Wat is nuut in weergawe 1.5.0:

- Sekuriteit: 'n Stapelgebaseerde bufferoorloop kan in 'n werkerproses voorkom wanneer 'n spesiaal vervaardigde versoek hanteer word, wat moontlik tot uitvoering van willekeurige kode lei (CVE-2013-2028); Die fout het in 1.3.9 verskyn. Dankie aan Greg MacManus, iSIGHT Partners Labs.

Kommentaar nie gevind